آپدیت اندروید ۶ برای اسمارت فون LG G3 عرضه شد

دی ۱۰, ۱۳۹۴

انجام امور مالی با پیامک و تماس تلفنی در پتنت جدید اپل

دی ۱۰, ۱۳۹۴با توجه به ساختارها و الگوریتم های متفاوت برقراری ارتباط بین گره های مختلف شبکه، طبیعتا حمله و نفوذ به این شبکه ها نیز ، به دسته های مختلفی تقسیم می شوندکه در ذیل به شرح آن ها می پردازیم. با تیم آموزشی مدیاسافت همراه باشید.

می توان گفت در صورتیکه هر یک از ویژگی های امنیتی نقض شود یک حمله اتفاق افتاده است.

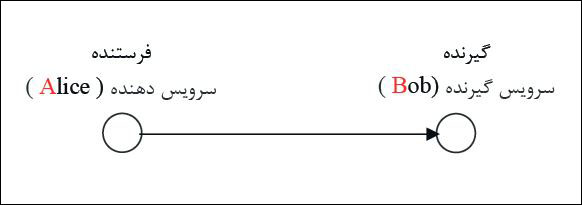

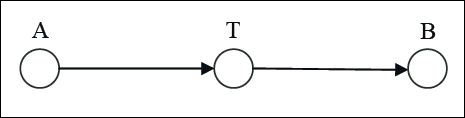

وضعیت مبادله در حالت عادی :

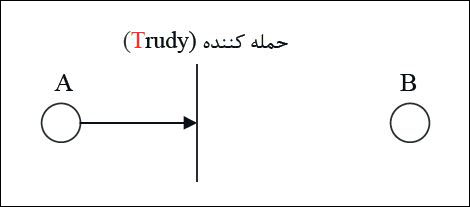

ایجاد وقفه (Interruption)

به این معناست که حمله کننده باعث می شود که ارائه سرویس و تبادل اطلاعات امکان پذیر نباشد.

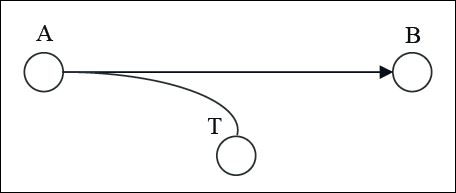

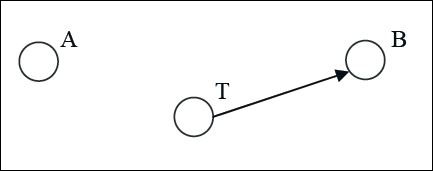

استراق سمع (Interception/Eavesdropping)

به این معناست که حمله کننده توانسته به صورت غیر مجاز به اطلاعاتی که نباید دسترسی داشته باشد، دست پیدا کند.

تغییر (Modification)

به این معناست که حمله کننده به نحوی اطلاعات را در بین راه تغییر داده است. و داده هایی که در مقصد دریافت می شود، متفاوت از داده هایی است که در مبدا ارسال شده است.

ایجاد اطلاعات (Fabrication)

به این معناست که حمله کننده اطلاعات اصلی را تغییر نمی دهد ، بلکه اطلاعات را تولید می کند و یا اطلاعاتی را می افزاید که می تواند مخرب باشد (مانند ویروس ها). در واقع جعل اطلاعات صورت می گیرد.

دسته بندی دیگر حملات

حملات غیرفعال Passive Attack :

حمله ای است که شبکه را با اختلال مواجه نمی کند و ظاهرا مشکلی در کار ارسال و دریافت به وجود نمی آورد. تشخیص این حمله بسیار مشکل است.

حملات فعال Active Attack :

حملاتی هستند که در هنگام شروع باعث اختلال در سیستم و یا کار ارسال و دریافت داده ها می شود. در حملات ذکر شده فوق به جز Interception ، بقیه حملات از نوع فعال هستند.

1 Comment

باسلام

به جز حمله شناسایی – بهره برداری – فیشینگ – وقفه – شنود – دستکاری- جعل هویت شما لطفا دو حمله دیگر را اگر میدانید برایم بنویسید

متشکرم